Am heutigen Tag wurde das populäre Webmaster-Forum Wjunction.com gehackt.

Mit dem Titel „Whoops, they never learn“ wurde heute auf CashWhore.net ein ausführlicher Artikel darüber geschrieben, dass die Gruppe/Person AntiWarez in Kooperation mit NukePiracy einen Datenbank-Rip von WJunction angefertigt haben/hat (Blog wird von den beiden betrieben). Genannt wird dafür ein einfacher Grund: Der Hoster lumfile.com soll gegen gemeldet Kinderpornografie nichts unternommen haben und es gibt Gerüchte und non-public Beweise, dass der Besitzer des Hosters selbst solches Material verbreitet haben soll. Auf eine entsprechende Anfrage bei WJunction, diesen Hoster und die Hostertochter zefile.com zu bannen, kam eine Absage:

[19:35:32] M: We already spoke to them and they banned CP uploaders and donated their funds to a charity

[19:35:51] WD: HES UPLOADING IT HIMSELF 😐 I HAVE PROOF

[19:35:58] WD: you saw that girl also

[19:36:16] WD: I would link but i don’t want you getting caught up in it

[19:48:50] WD: Hawk I am about to send you proof he’s tied to CP but you should ban him from WJ as you don’t want to be tied to CP WJ has a history of being linked to it aka hitfile/katz

[19:49:48] M: They only provide support WD

[19:49:52] M: They’re not posting CP on WJ

[19:51:10] WD: No but you said yourself if you knew someone was tied to it you wouldn’t be their friend etc

[19:51:25] WD: allowing KNOWN pedos to provide a service known for it is risky

[19:52:29] WD: ht tp://who.is/dns/…removed < Visit this confirm …removed.. hawk

[19:52:43] WD: .ttp://…remove now click this

[19:52:53] WD: the first image even has his name on her breast

[19:53:09] WD: so it’s not a simple mistake

Die Hoster sollten also nicht gabannt werden, was im Umkehrschluss bedeuten würde, dass man indirekt Kinderpornografie unterstützt. Für den Rip der DB wurde dieser Exploit genutzt. Dadurch wird deutlich, dass nicht das Forum an sich vuln war, sondern das genutzte SEO-Plugin. Es gab bereits vorher eine Warnung eines Users (hatte eigentlich auch einen Screen dazu gesehen, finde ihn aber leider nicht mehr, sry! :/), wobei sich nicht die Frage stellt, ob erst dadurch da jemand auf die Idee gekommen ist … 😉

Jetzt ist folgendes public: Die Userinfo im Format: USER:EMAIL:MD5:SALT (http://cashwhore.net/WJuserinfo.txt), ein FTP-Backup von 2011 (2fach gepackt, zweites Archiv in *.zip umbenennen, http://cashwhore.net/WJunction ftp backup.tar) und die Datenbank (http://cashwhore.net/Dump-wjunc_wj-2012-11-18.sql.gz), die mit folgendes Daten zu öffnen ist: USER: JmZ PASS: lma0wtf

Alle Dateien sind gelinkt und liegen bei cashwore.

Auf WJunction selbst habe ich keine direkten Informationen dazu gefunden, lediglich ein kurzes Statement:

http://www.wjunction.com/2-news-announcements/171217-if-you-got-email-us-read.html

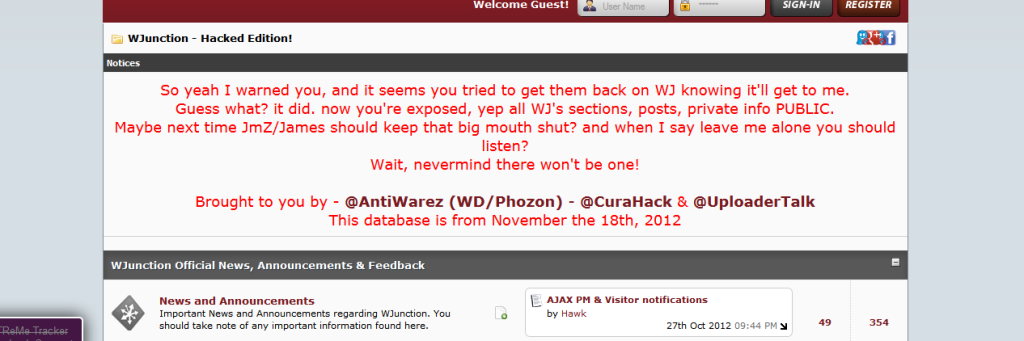

Zudem war eine Zeit lang folgender Text zu sehen:

Es geht auch das Gerücht um, dass der DB-Zugriff durch einen (Ex-)Mod ermöglicht worden sein soll. Auf gfy.com wurde noch eine Liste mit Domains (alles Warez-Seiten) veröffentlicht, die zu Lumfile gehören sollen. Dies wird durch die E-Mailadresse begründet, die in der DB zu finden ist, welche dem Account des Lumfile-Support gehört. Mit dieser Adresse sollen wohl diese Domains gekauft worden sein, was sich durch eine Whoi-Is-Abfrage aber nicht bestätigen lies. Ich habe das mal stichprobenartig überprüft und es scheint, als seien alle offline. Hier die Übersicht:

- Down4all.us

- thehotmovie.info

- gfxshare.us

- jav-daily.com

- javgate.com

- guploads.com

- dl4all.us

- ptupro.com

- Newdvdfilm.info

- aloalo.mobi

- ptupro-webserver1.info

- ptupro-webserver2.info

- ptupro-webserver3.info

- lifetimewarez.com

- thunglungphim.com

Bleibt nur die Frage, was das Ganze jetzt für Auswirkungen hat. WJunction ist/war ein wichtiges Forum für Webmaster. Große Internetdienstleister, wie z.B. uploaded.net hatten/haben dort einen Supportaccount und teilweise sogar schneller geantwortet als per Support-System auf der eigenen Homepage. Wir werden das ganze weiter beobachten.

lg

kill0rz

2 Responses to WJunction.com wurde gehackt